Привет! Эта статья будет про перехват трафика Wi-Fi роутера в целях выявления утечек в личной сети. Узнаем, как всякие злодеи пытаются проводить такие атаки, посмотрим на методы защиты, просто послушаем ерундовые истории. В общем, кратко и по сути.

Сразу уточню важный момент. Ниже я рассматриваю тему только с позиции защиты своей сети, диагностики и проверки домашних устройств. На сегодня у обычного пользователя куда больше пользы не от «охоты за чужими паролями», а от понимания, где вообще есть слабые места: старые протоколы, открытые точки доступа, небезопасный вход в роутер и отсутствие изоляции между клиентами. Именно поэтому по ходу статьи я буду не только объяснять принцип, но и сразу показывать, как закрыть дыру на практике.

Статья, наш портал WiFiGid и автор не призывают к нарушающим закон действиям. Все описанное применяется исключительно в сети, где у вас имеется разрешение на подобные деяния, в целях повышения безопасности этой сети. Все злодеи идут лесом.

Очень мало теории

Все технологии перехвата трафика базируются на технике MITM – Man In The Middle – «Человек посередине». То есть атакующее устройство внедряется между отправителем и получателем, транслируя весь трафик через себя. Подобное в локальной сети часто возможно из-за слабого места ARP-протокола: он изначально не умеет надежно проверять, кто именно прислал ответ о соответствии IP и MAC. В итоге можно подделать ARP-ответ, а устройства в рамках одного сегмента сети будут думать, что вы, например, роутер.

Если объяснить совсем просто, то ARP – это «телефонная книжка» локальной сети. Устройство знает IP адрес шлюза, но ему еще нужно понять, какой у этого шлюза MAC адрес. И вот тут начинается самое интересное: если в этот момент кто-то в сети уверенно скажет «это я и есть роутер», часть устройств ему поверит. Так и получается классическая подмена, когда трафик сначала идет не в роутер, а через промежуточное устройство. Замечу и еще одну важную вещь: эта история относится в первую очередь к IPv4 и одному локальному сегменту сети, а не ко всему интернету сразу.

На этом ARP-спуфинге и построены многие программы и скрипты. Конечно же, все доступно открыто и безвозмездно, при условии использования для тестирования безопасности своей сети. Техники применения нескольких из них мы и рассмотрим ниже.

Но здесь важно не путать разные виды перехвата. Не всякий перехват Wi-Fi трафика вообще строится на ARP. Есть еще пассивное прослушивание эфира в режиме монитора, когда адаптер просто слушает радиоэфир вокруг себя. Такой сценарий уже зависит от типа защиты сети, режима работы адаптера, драйвера, канала и того, есть ли у вас ключи для расшифровки дампа. Поэтому «перехват трафика Wi-Fi» – это не одна магическая кнопка, а целый набор разных техник, и у каждой свои ограничения.

Самое главное, что изменилось на сегодня – ценность такого перехвата для злоумышленника стала ниже, чем раньше, если у вас все настроено нормально. Причина простая: большая часть сайтов и приложений работает через HTTPS/TLS, а браузеры и приложения намного жестче относятся к поддельным сертификатам. Проще говоря, сидеть «посередине» мало – нужно еще обойти шифрование, предупреждения браузера, HSTS, а иногда и pinning сертификатов в приложениях. Поэтому в реальной жизни через такую атаку чаще страдают старые устройства, незащищенные веб-интерфейсы роутеров, открытые HTTP страницы, слабые IoT гаджеты и любая домашняя самодеятельность без шифрования.

Предупреждение. Пользуясь общественными сетями, вы подвергаете себя опасности эксплуатации этой уязвимости. Будьте осторожны: не пользуйтесь в таких сетях ресурсами, которые могут привести к утечкам ваших паролей, и не игнорируйте предупреждения браузера о сертификатах. В кафе или гостинице проблема часто не в «суперхакере», а в банально плохо настроенной гостевой сети без изоляции клиентов.

Методы защиты

На любую атаку есть свои методы защиты, иначе бы и не было возможности скрыться от всего этого. Вот основные фронты обороны:

- Специальные ARP-мониторы. Например, arpwatch. BitCometAntiARP тоже известен, но это уже очень старая утилита, и сегодня я бы скорее смотрел в сторону более современных средств мониторинга или функций самого сетевого оборудования. Суть одна – зафиксировать соответствие между IP и MAC, а в случае подмены поднять тревогу или заблокировать трафик.

- Создание виртуальных сетей VLAN, гостевых сегментов и изоляции клиентов. То есть можно выделить доверенные устройства, гостевые устройства и IoT отдельно. Это очень полезно дома: телевизор, умная лампа и камера наблюдения не обязаны «видеть» ваш ноутбук и телефон.

- VPN-подключения для недоверенных сетей – WireGuard, OpenVPN, IKEv2/IPSec. Здесь обязательно поправлю старую формулировку: PPPoE – это не VPN, а способ подключения к провайдеру. PPTP тоже лучше не считать нормальной современной защитой, потому что он давно морально устарел.

- Шифрование трафика. На практике для обычного человека важнее всего HTTPS/TLS, SSH, современные мессенджеры со своим шифрованием и, при необходимости, IPSec. Если у роутера есть выбор между входом по HTTP и HTTPS – выбирайте HTTPS.

- Функции защиты на управляемом оборудовании – DHCP Snooping, Dynamic ARP Inspection, привязка IP-MAC. Это уже не «домашняя кнопка на два клика», но именно такие механизмы реально режут ARP-подмену на уровне коммутатора.

- Нормальная гигиена Wi-Fi – WPA2-AES или WPA3, отключение WPS, обновление прошивки роутера, отдельная гостевая сеть, сильный пароль и, если роутер умеет, включение Protected Management Frames.

Если у вас обычный домашний роутер, я бы начал с самых приземленных вещей. Сначала зайдите в веб-интерфейс и проверьте, что у вас вообще включено – если давно не заходили, вот инструкция как войти в настройки роутера. Потом сразу поменяйте слабый ключ сети – отдельно у нас есть материал как поставить пароль на Wi-Fi. После этого имеет смысл пройтись по базовой конфигурации в целом – SSID, тип шифрования, гостевая сеть, WPS, обновление прошивки.

Если мне нужно быстро повысить безопасность дома без долгой возни, я делаю так. Первое – включаю WPA2/WPA3 или хотя бы WPA2-AES, если старые устройства не понимают WPA3. Второе – отключаю WPS, потому что это частая лишняя точка риска и почти никогда не жизненно необходимо. Третье – включаю гостевую сеть для чужих устройств и IoT, а если есть опция AP Isolation или Client Isolation, внимательно смотрю, где ее можно применить без вреда для своей локалки. Четвертое – проверяю, чтобы вход в админку роутера шел по HTTPS, а сам пароль администратора не совпадал с паролем от Wi-Fi.

И еще один практический совет. Если после странной активности роутер начал чудить, устройства отваливаются, настройки как будто живут своей жизнью или вы вообще не уверены, что там кто-то не накрутил лишнего, иногда быстрее и безопаснее сделать полный сброс и настроить все заново. Для этого заранее сохраните себе инструкцию как сбросить настройки роутера. Это не панацея, но в домашней сети часто самый прямой путь к нормальному состоянию.

Cain&Abel

Cain&Abel (Каин и Авель) – классический инструмент, который долгие годы упоминался почти во всех вводных материалах по ARP-атакам и восстановлению паролей. Графический интерфейс, Windows, все когда-то было интуитивно понятно. Но на сегодня я бы относился к нему скорее как к историческому примеру, чем как к рабочему повседневному инструменту: программа старая, на новых версиях Windows работает нестабильно, а защитные механизмы системы и антивирусы часто определяют ее как потенциально опасную утилиту.

То есть сама идея раздела остается полезной для понимания логики атаки, но строить на этой программе реальную диагностику я бы не советовал. Для обычного пользователя она слишком старая, слишком капризная и слишком часто упирается в современные ограничения Windows. А главное – даже если инструмент встанет и запустится, он не отменяет тот факт, что современные сайты в основном сидят на HTTPS, поэтому «вкладка с паролями» уже давно не означает легкую прогулку. В домашней сети обычно полезнее проверить список клиентов на роутере, сменить ключи, посмотреть логи и исключить открытые веб-интерфейсы, чем пытаться оживить музейную классику.

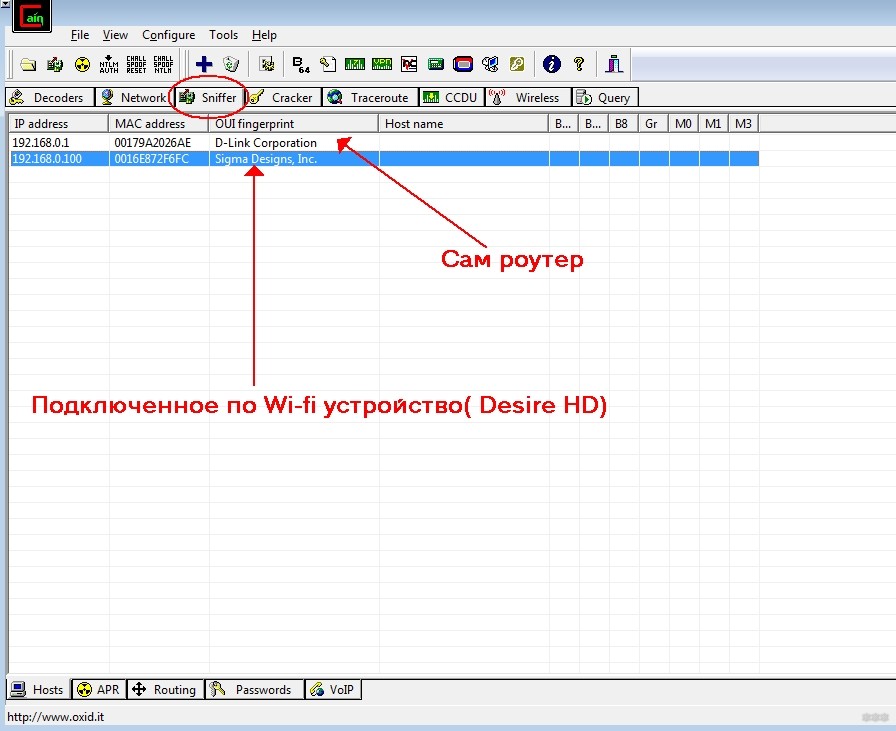

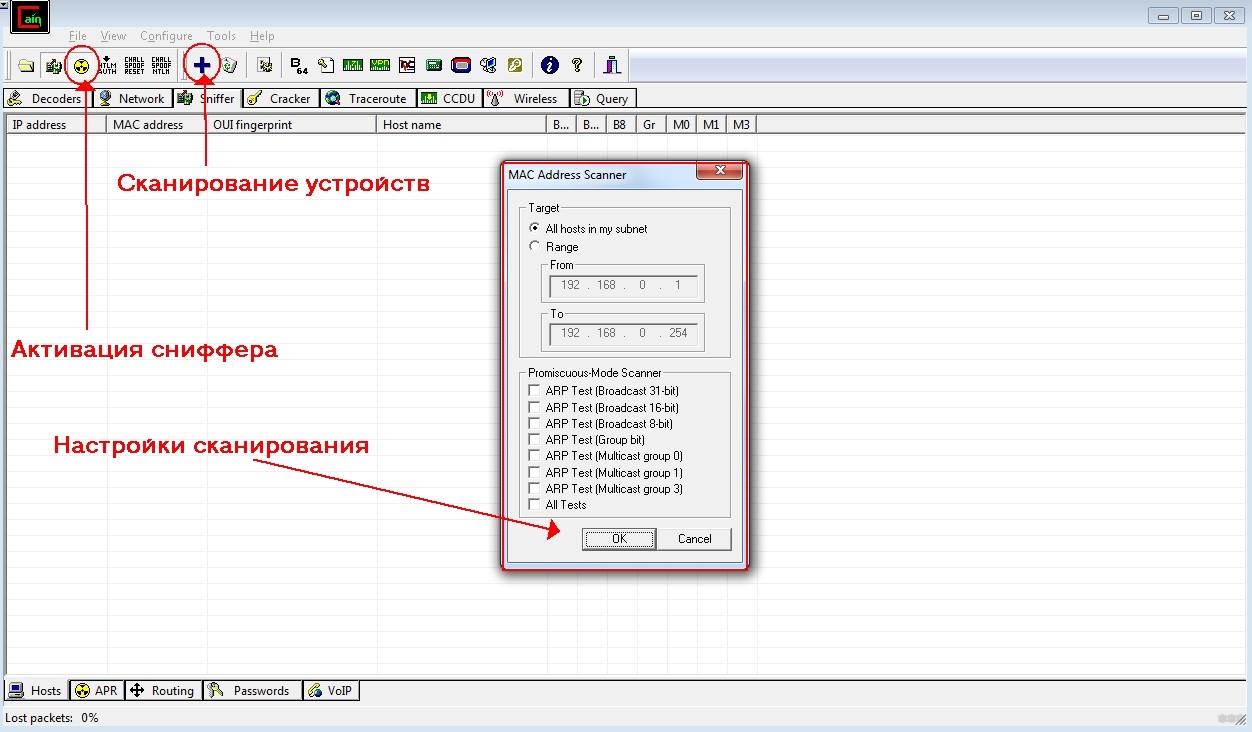

- Запускаем программу и переходим на вкладку сниффера. Сегодня это имеет смысл скорее для знакомства с интерфейсом старой школы, чем для реальной работы:

- Проверяем, видит ли утилита устройства локальной сети. Если тут пусто, то проблема может быть не только в программе, но и в драйвере, правах запуска или самой совместимости со свежей Windows:

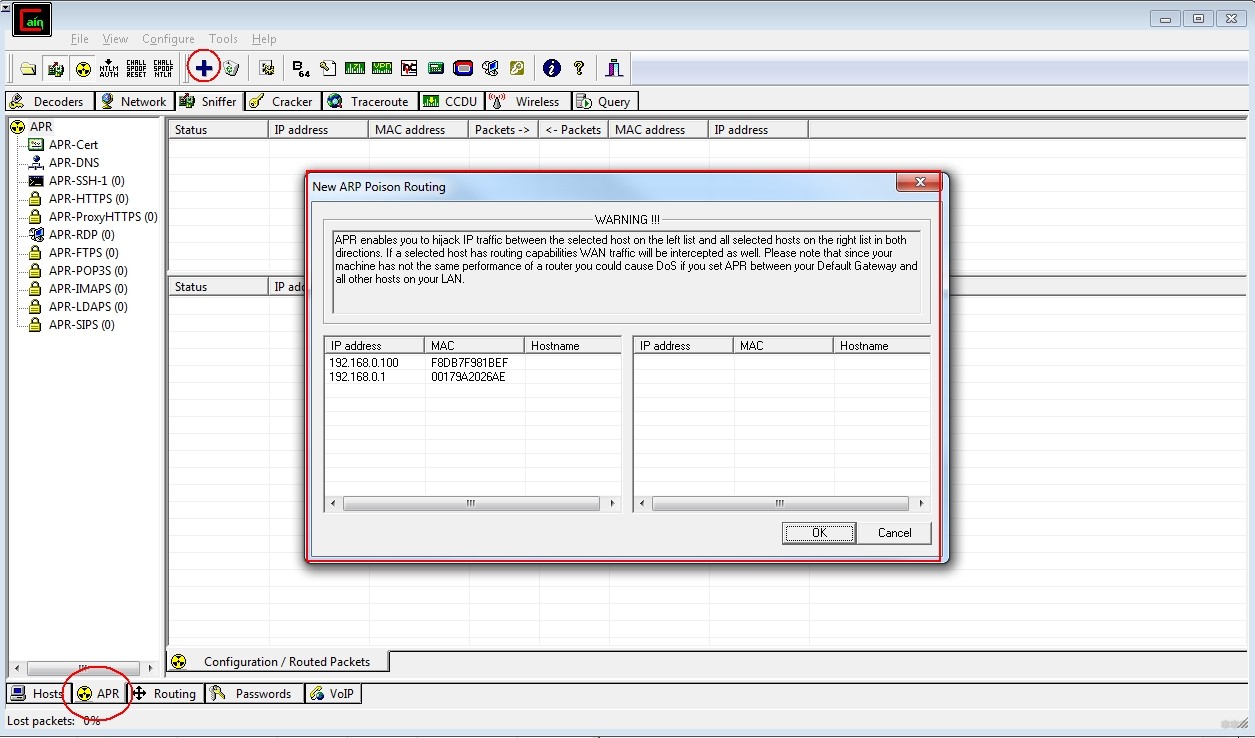

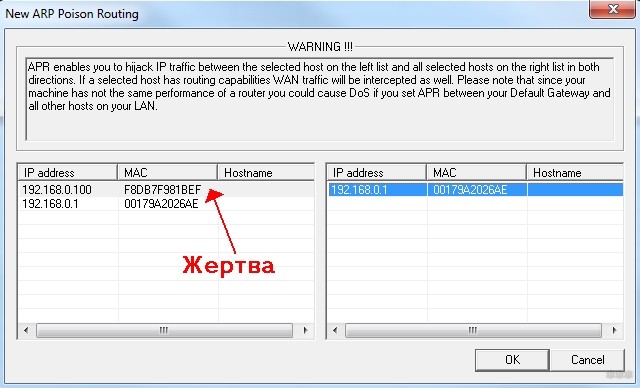

- Раздел ARP в подобных утилитах исторически использовался для демонстрации MITM-подмены. Подробную пошаговую атаку я здесь сознательно не расписываю, потому что в чужой сети это уже прямое злоупотребление:

- Если ваша задача – защита своей сети, то гораздо полезнее понять сам принцип: злоумышленник старается выдать себя за шлюз и заставить трафик идти через него. Этого уже достаточно, чтобы осмысленно настроить защиту на роутере и коммутаторе:

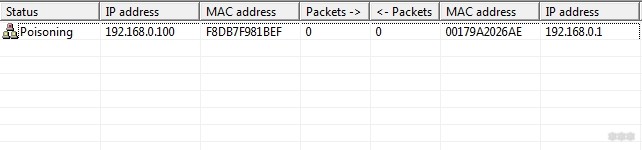

- Статусы вроде Poisoning в старых гайдах означали успешную подмену ARP-таблиц. На практике сегодня это далеко не гарантирует полезный результат из-за TLS, HTTPS, проверки сертификатов и изоляции клиентов:

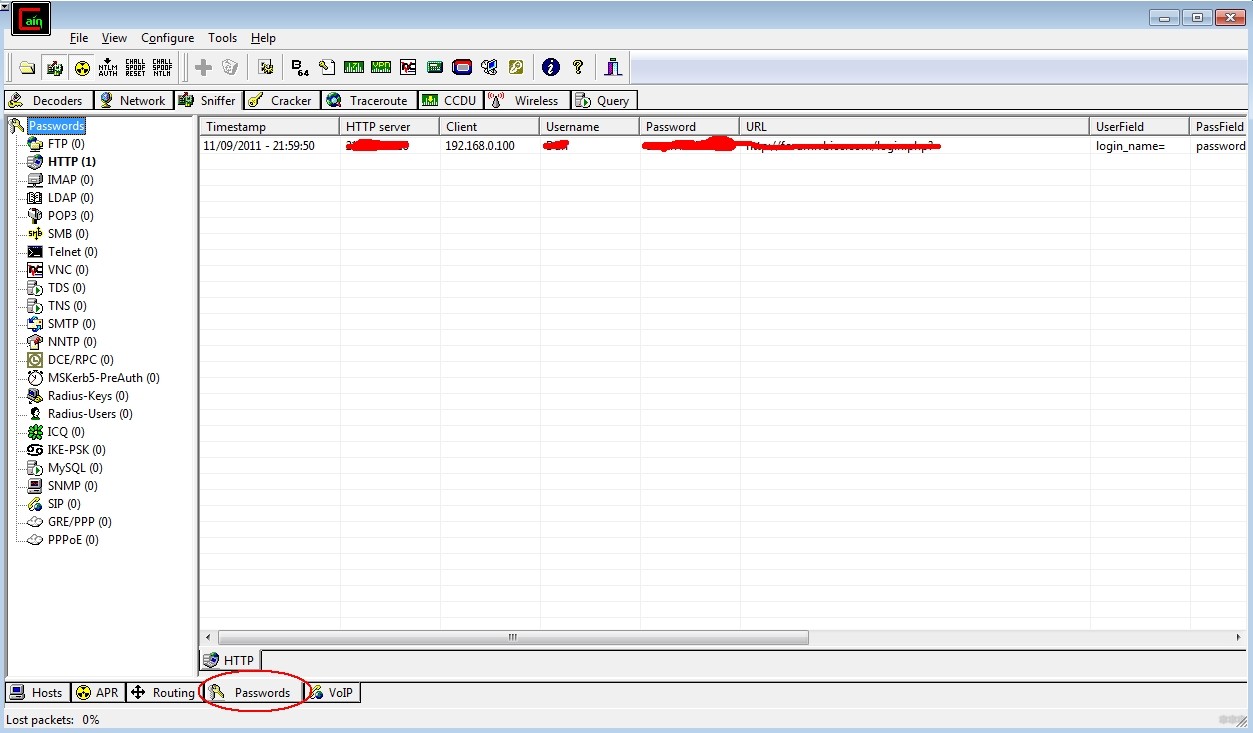

- А вот вкладки с «паролями» лучше воспринимать без романтики. Если сервис и устройство настроены нормально, в чистом виде там обычно ловить уже почти нечего. Слабое место чаще не в сайте, а в старом роутере, небезопасной локальной панели управления или устройстве внутри сети:

Airodump и Wireshark

Использование этих инструментов не ограничено этим частным случаем.

Этот очень краткий раздел посвящен пользователям Kali Linux и вообще тем, кто диагностирует свою сеть через Linux. Здесь важно понимать разницу: Airodump собирает радиоданные из эфира, а Wireshark помогает разбирать уже полученный дамп. Это не одно и то же, и не каждый Wi-Fi адаптер умеет нормально работать в мониторном режиме. Если у вас банально не определяется карта или режим монитора не поднимается, сначала разберитесь с драйвером и чипсетом – у нас для этого есть отдельная статья что делать, если Kali Linux не видит Wi-Fi адаптер.

Примерный алгоритм действий для диагностики своей сети и тестового стенда такой:

- Переводим Wi-Fi карту в режим монитора. В таком режиме адаптер не ограничивается только кадрами, адресованными ему, а может видеть больше трафика из эфира. Но повторю еще раз – не каждая карта и не каждый драйвер делают это одинаково хорошо.

- Дальше через Airodump обычно проверяют видимость сетей, каналов, клиентов и качество захвата. Конкретный набор команд зависит от интерфейса, драйвера и вашей задачи, поэтому слепо копировать чужие строки из интернета я не советую.

На практике aircrack-ng и airodump-ng удобны именно как инструменты аудита своего стенда. Я намеренно не даю здесь готовый сценарий перехвата чужого трафика по шагам, потому что это уже не про защиту домашней сети, а про злоупотребление.

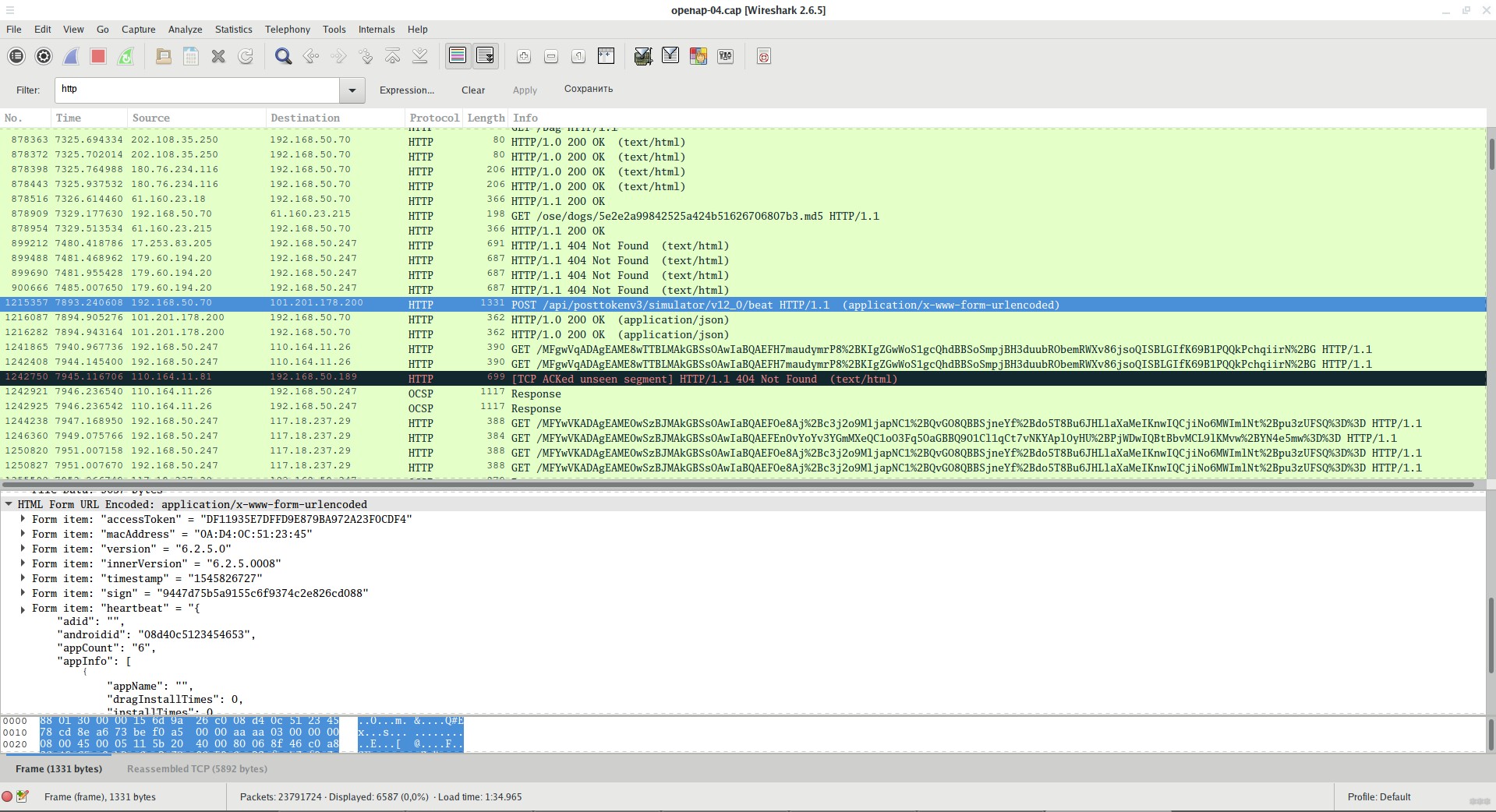

- Если вы анализируете именно свою открытую или тестовую сеть, сохраняете дамп в файл .cap для последующего разбора. Для обучения этого более чем достаточно, потому что даже из служебных кадров можно понять очень многое: канал, тип защиты, попытки переподключения, ARP, DHCP, DNS и общую картину работы сети.

- Открывать и читать такой файл умеют разные программы, но самая известная – Wireshark. И здесь поправлю старую фразу: на текущий день сайты в основном работают не по HTTP, а по HTTPS. Поэтому без ключей расшифровки, доверенного сертификата или специальных условий вы чаще увидите не содержимое страниц, а сетевую «обвязку» – DNS запросы, IP адреса, SNI, ошибки, попытки соединения, ARP и прочую служебную телеметрию. Для диагностики этого часто хватает с головой.

Если вы просто хотите научиться читать дампы и фильтровать трафик без углубления в «боевые» сценарии, советую посмотреть наш материал про Wireshark и Wi-Fi анализаторы. Для обычного домашнего пользователя это куда полезнее, чем охота за чужими куками. А если задача бытовая, например понять, кто и куда ходил из вашей сети, сначала загляните в статью как посмотреть, на какие сайты заходили через мой Wi-Fi – иногда проблема решается логами роутера или DNS, без всякой тяжелой артиллерии.

Intercepter-NG

Еще одна понятная и простая утилита. Среди новых статей именно ее отмечают больше, чем даже классику Каина-Авеля. Так что кратко разберем и эту чудо-утилитку. По своей идее здесь делается примерно то же самое: выбираются устройства, строится схема MITM, анализируются пакеты и дальше уже смотрится, что вообще удалось увидеть. Но здесь тоже важно остаться в реальности. На сегодня любые рассказы в духе «сейчас подменю HTTPS и все прочитаю» звучат гораздо бодрее, чем работают в жизни. Современные браузеры, HSTS, проверка сертификатов и pinning в приложениях очень сильно режут подобные фокусы. Поэтому утилита полезна скорее как лабораторный швейцарский нож для своего стенда, а не как волшебная палочка.

Именно по этой причине я бы смотрел на Intercepter-NG не как на средство «добычи паролей», а как на способ увидеть, насколько в вашей локальной сети вообще возможна подмена и какие сервисы все еще живут без нормального шифрования. Если у вас роутер отдает админку по HTTP, камера шлет данные без TLS, а старый NAS открывает веб-морду без сертификата, то виноват не сниффер, а ваша конфигурация. Вот ее и надо чинить в первую очередь.

А что для Android?

А Android и тем более всякие iOS лично я вообще не рекомендую использовать в профессии безопасника как основной рабочий инструмент. Если только не использовать мобильную Кали или не строить вокруг телефона отдельный стенд. Из доступных же общей публике средств для именно чужого перехвата трафика с телефона на сегодня почти ничего полезного не осталось. И это, честно говоря, хорошая новость для всех нормальных людей.

На современных мобильных системах ситуация изменилась. Сейчас на Android куда чаще используют не ARP-спуферы, а приложения для анализа собственного трафика телефона через локальный VPN, прокси или отладочный сертификат. Это уже другая история: вы не лезете в чужую сеть, а смотрите, как ведет себя ваше приложение или ваш смартфон. На iOS все еще жестче: система сильнее ограничивает подобные вещи, и без компьютера, прокси и ручной доверенности сертификату глубоко не уедешь. Так что старая романтика «взял телефон, зашел в кафе, всех послушал» сегодня сильно переоценена.

В былые времена на Андроиде была доступна DroidSheep. Но со временем «овца» не так уж и много шерсти дает. Исторически это интересный проект, но сегодня я бы воспринимал его именно как часть старой эпохи мобильной безопасности, а не как реальный актуальный инструмент для повседневной практики.

Если мне нужно проверить именно свой Android, я обычно иду безопасным путем. Либо включаю на телефоне приложение для локального VPN-захвата и смотрю только свой трафик, либо настраиваю прокси на ПК и направляю телефон через него для отладки. Это проще, чище юридически и реально полезнее, чем пытаться превращать смартфон в мини-станцию для MITM в живой сети.

Fern Wifi Wireless Cracker

Еще одна популярная программка на Линукс, являющаяся оболочкой для многих известных утилит. Это комбайн с возможностями анализа и сохранения данных, включая куки и другую служебную информацию, если ваша тестовая среда вообще позволяет это увидеть.

Но и тут я бы не ждал магии. Такие комбайны удобны тем, что собирают в одном месте несколько сценариев и кнопок, однако они не отменяют ограничений современных сетей, драйверов и шифрования. Если адаптер не умеет то, что от него хотят, если сеть настроена нормально, а приложения не доверяют подменному сертификату, оболочка не сделает невозможное. Зато для своего учебного стенда и общего понимания того, как устроены беспроводные проверки, вещь все еще любопытная.

Как понять, что в вашей сети уже что-то не так

Для обычного человека это, пожалуй, самая полезная часть статьи. Потому что теория теорией, а вопрос обычно звучит проще: «Как понять, что меня уже пытаются слушать или кто-то влез в мою локалку?» Ниже признаки, на которые я бы смотрел в первую очередь:

- Браузер внезапно ругается на сертификат знакомого сайта или на панель роутера, которая раньше открывалась нормально.

- Админка роутера отдается по HTTP, хотя раньше был HTTPS, или страница входа стала выглядеть иначе.

- Устройства в сети периодически теряют интернет, а потом снова оживают без понятной причины.

- Появляются незнакомые клиенты в списке роутера, меняются MAC адреса или один и тот же IP начинает «прыгать» между разными устройствами.

- На гостевой сети устройства неожиданно видят друг друга, хотя изоляция клиентов должна была это запрещать.

- Роутер ведет себя странно после подключения новых устройств: растет пинг, сыпятся ошибки DNS, открываются не те страницы или логин в админку постоянно слетает.

Проверить базовые вещи можно и без специальных снифферов. На Windows откройте командную строку и выполните команду arp -a. На Linux удобно посмотреть соседей командой ip neigh, а на macOS тоже можно использовать arp -a. Смысл проверки простой: вы смотрите, какой MAC адрес сейчас соответствует IP вашего шлюза, а потом сравниваете его со значением на наклейке роутера, в веб-интерфейсе или хотя бы с тем, что было минуту назад. Если MAC шлюза подозрительно меняется без причины, это уже повод разбираться глубже.

Важно: один только «странный интернет» еще не доказывает MITM. Очень часто виноваты банальные вещи – перегруженный канал, кривой DNS у провайдера, старая прошивка роутера, плохой блок питания, слетающий DHCP или просто умирающий Wi-Fi модуль. Поэтому сначала исключаем бытовые проблемы, а уже потом подозреваем подмену.

Короткий FAQ для новичков

Можно ли через Wi-Fi увидеть содержимое переписки и пароли?

На сегодня – далеко не всегда. Если сервис работает через HTTPS, приложение проверяет сертификат, а сеть настроена нормально, то в чистом виде содержимое сообщений и пароли вы не увидите. Чаще видна лишь служебная информация: DNS, IP адреса, время соединений, иногда домены, типы запросов и общая активность. Поэтому фраза «подключился к Wi-Fi и сразу увидел все пароли» давно больше похожа на страшилку из старых форумов.

Спасает ли сильный пароль от Wi-Fi?

Да, но не от всего. Сильный пароль не даст случайному человеку просто так войти в вашу сеть и начать играться с ARP-подменой. Но если злоумышленник уже внутри сети, если одно из устройств заражено или если у вас открыта админка роутера по HTTP, то одного пароля мало. Поэтому пароль – это база, а не полная защита.

Нужно ли включать VPN дома постоянно?

Дома – не всегда. Если сеть своя, роутер обновлен, Wi-Fi закрыт WPA2/WPA3, а устройства не ходят по сомнительным открытым сервисам, постоянный VPN дома нужен не всем. А вот в общественных сетях VPN действительно полезен. И еще раз напомню: PPPoE, который часто встречается у провайдеров, – это не VPN, а тип подключения к интернету.

Что делать, если я реально подозреваю подмену или перехват?

Сначала отключитесь от сети и не вводите никакие пароли, пока не разберетесь. Затем с доверенного устройства поменяйте пароль администратора роутера, пароль Wi-Fi и пароли от важных сервисов. После этого проверьте список клиентов, обновите прошивку, отключите WPS, включите гостевую сеть и при необходимости сделайте полный сброс роутера с чистой настройкой. Для домашнего пользователя это почти всегда полезнее и быстрее, чем долгая охота за источником проблемы.

На этом статью и заканчиваю. Инструментарий, как и технологии, меняются, но общий смысл остается тем же: слабое место чаще не в «суперсниффере», а в плохой настройке сети, старой прошивке и привычке игнорировать базовую безопасность. Если держать роутер в порядке, не использовать древние протоколы, включить нормальное шифрование и не пускать всех подряд в одну плоскую локалку, то жизнь у любителей MITM станет заметно тяжелее. Вы же в свою очередь можете поделиться своим мнением в комментариях. Берегите себя и своих близких!

Очень интересный обзор такого инструментария. Спасибо

Люди, товаращи – читайте статью полностью, очень много интересных нюансов, которые вскрываются под конец именно при полном прочтении

В качестве совета – другим читателям. Зайдите в раздел “взлома” на этом сайте – там очень много фишек поэтому

Добрый день. Сегодня наткнулся на nets********x.com

Который пишет о перехвате и получении почты и пароля для разблокировки icloud

Возможно ли это?

Спасибо за ответ

В былые времена такое было возможно.

Сейчас реализация атаки MITM тоже позволит посмотреть пути трафика (посещаемые сайты, IP-адреса, устройства), но передаваемые данные в наше время обычно защищены SSL (а старые добрые SSLstrip уходят в небытие), т.е. не будут видны для злоумышленника.

Отсюда вывод – почта и пароль по Wi-Fi не уплывут.