Приветствую! С выходом устройств WiFi Pineapple одним железным гаджетом для специалистов в сфере информационной безопасности и пентеста стало больше. Теперь у вас есть переносной роутер со всеми утилитами для тестирования безопасности беспроводных сетей и не только. А сейчас актуальная линейка уже ушла дальше старых Nano и Tetra: на смену им пришли WiFi Pineapple Mark VII и WiFi Pineapple Enterprise.

Был опыт использования? Поделитесь своим мнением об этом устройстве в комментариях к этой статье. Возможно, вы кому-то очень сильно поможете!

Сразу важное предупреждение. WiFi Pineapple – это инструмент для легального аудита, обучения и проверки своих сетей или сетей, на тестирование которых у вас есть письменное разрешение. Использовать такие устройства против чужих точек доступа, посетителей кафе, соседей, офиса без договора или случайных людей нельзя. Это уже не «интересный эксперимент», а потенциальное нарушение закона и чужой приватности. В этой статье я оставляю обзорный формат: что это за железка, зачем она нужна специалисту и как к ней правильно относиться.

Краткое описание

Если очень кратко, то WiFi Pineapple – это:

- Специализированное устройство для аудита Wi-Fi, которое внешне похоже на компактный роутер, но по назначению ближе к инструменту пентестера.

- Набор беспроводных радиомодулей для сканирования, анализа и тестирования сетей в рамках разрешенного задания.

- Проводной интерфейс для подключения к рабочей сети, ноутбуку или тестовому стенду.

- USB-порты и другие интерфейсы, которые зависят от конкретной модели.

- Веб-интерфейс для управления, модулей, отчетов, фильтров и сценариев тестирования.

- Набор утилит на борту для проведения аудита беспроводной инфраструктуры.

Проще говоря, это не «магическая коробка для взлома всего вокруг», а специализированный инструмент, который сильно упрощает работу с типовыми задачами аудита Wi-Fi. Вместо того чтобы вручную собирать стенд из ноутбука, Linux, нескольких адаптеров и скриптов, специалист получает готовую платформу с понятной панелью управления. Но результат все равно зависит от знаний человека, области проверки и законного разрешения на тестирование. Если вы только начинаете разбираться в теме, полезно сначала понять базу – например, что такое Wi-Fi и как работает беспроводная сеть.

Для кого это устройство? В первую очередь для специалистов по информационной безопасности, пентестеров, администраторов, преподавателей и тех, кто строит учебную лабораторию. Для обычного домашнего пользователя WiFi Pineapple почти всегда избыточен: чтобы защитить свой роутер, не нужно покупать отдельный пентест-гаджет. Гораздо полезнее поставить нормальный пароль, включить WPA2/WPA3, обновить прошивку роутера и отключить лишние функции. А вот для обучения и проверки корпоративной Wi-Fi сети такое устройство может быть удобным.

Основные возможности

Набор утилит у WiFi Pineapple ориентирован на аудит беспроводной сети. Если кратко, то весь функционал здесь можно разделить на несколько больших частей:

- Поиск и инвентаризация беспроводных сетей рядом.

- Анализ клиентов, точек доступа, SSID и радиоканалов.

- Проверка устойчивости собственной Wi-Fi инфраструктуры к типовым сценариям атак.

- Сбор данных для отчета по аудиту.

- Работа с модулями и дополнительными инструментами.

Старые обзоры WiFi Pineapple часто делали акцент на «бомбовых» инструментах, которые звучали эффектно, но при неправильном использовании легко уходили в серую или черную зону. На текущий день я бы описывал такие функции аккуратнее: устройство помогает проверить, как ведут себя клиенты и точки доступа в контролируемом тестовом окружении. Например, можно посмотреть, не пытаются ли корпоративные устройства цепляться к подозрительным открытым сетям, не светят ли лишние имена сохраненных Wi-Fi сетей и как пользователи реагируют на похожие названия точек доступа. Это полезно не для «охоты» на чужие устройства, а для обучения и закрытия слабых мест в своей сети.

Некоторые известные возможности и модули, которые часто упоминают владельцы устройства:

- Karma – исторически известная техника, связанная с реакцией на запросы клиентов к знакомым сетям. На современных устройствах и с современными настройками клиентов ее эффективность сильно зависит от защиты системы, типа сети и поведения конкретного устройства.

- PineAP – фирменный набор возможностей WiFi Pineapple для тестирования беспроводной инфраструктуры, сбора информации в рамках разрешенного аудита и проверки поведения клиентов.

- SSLStrip – старый метод понижения HTTPS до HTTP, который на текущий день уже намного менее полезен из-за массового HTTPS, HSTS и защиты в браузерах. Рассматривать его стоит скорее как исторический пример, а не как надежный современный инструмент.

Важно про старые методы. Многие техники, которые раньше выглядели пугающе, сегодня работают хуже или не работают вообще на нормально настроенных устройствах. Сайты массово перешли на HTTPS, браузеры жестче предупреждают об опасных соединениях, а современные телефоны осторожнее относятся к автоматическим подключениям. Но это не значит, что можно расслабиться: слабые пароли, открытые гостевые сети, старые устройства и неправильные настройки все еще создают проблемы. Отдельно советую почитать, что такое WPA, WPA2, WPA3 и шифрование Wi-Fi.

Остальное легко загружается с официального сайта и доставляется через веб-интерфейс, а для опытных пользователей – через SSH. Места, явки, пароли для установки модулей ниже:

Доступные модули и их скачивание

Но я бы не ставил все подряд просто «ради интереса». Каждый модуль должен отвечать конкретной задаче аудита: собрать инвентаризацию, проверить видимость сетей, подготовить отчет, протестировать поведение своих устройств или автоматизировать рутинную проверку. Лишние модули могут усложнить интерфейс, занимать место, конфликтовать после обновлений и просто мешать. Перед установкой лучше читать описание, дату обновления и совместимость с вашей версией WiFi Pineapple.

Текущие версии и комплектация

Официальная страничка

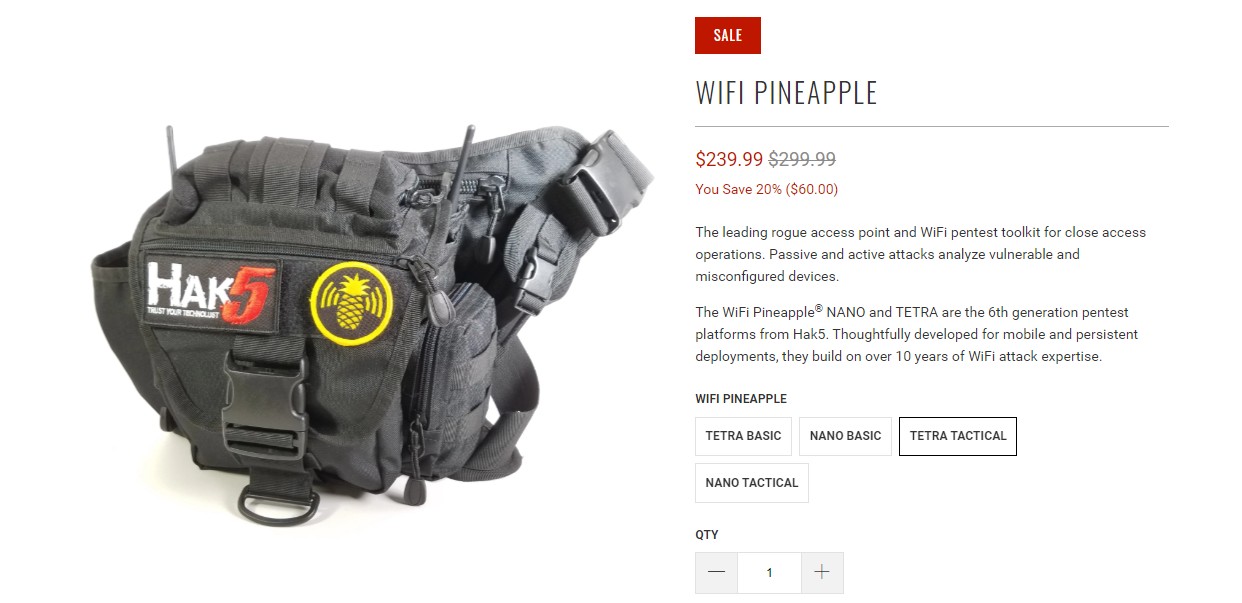

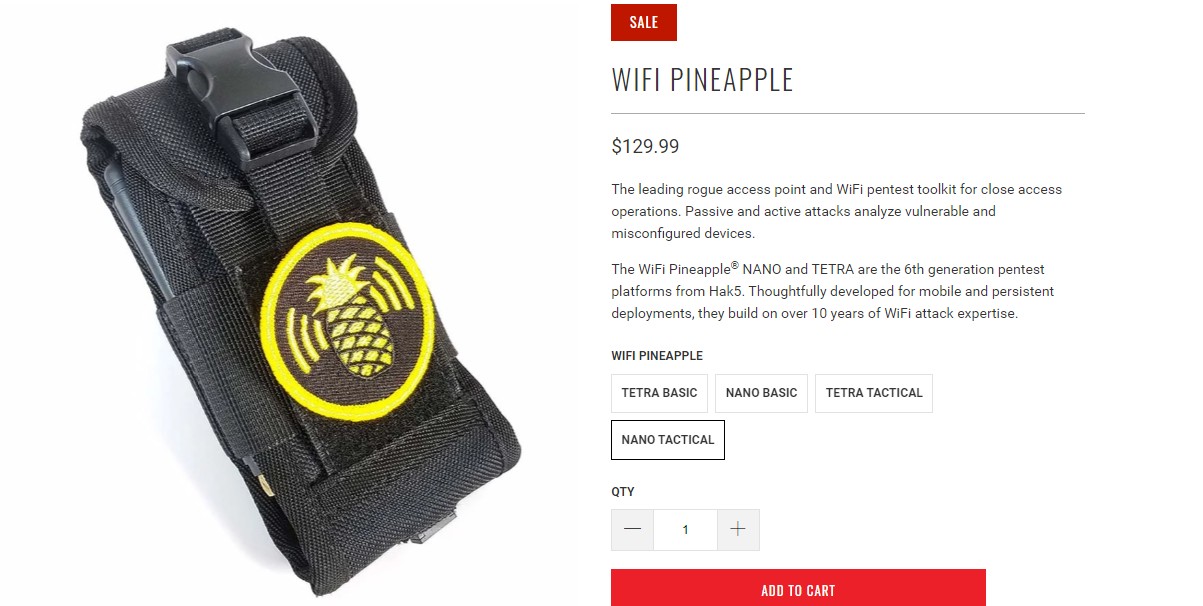

В прошлой версии Mark IV и V была еще «элитная» версия с крутым водонепроницаемым кейсом и большим аккумулятором на 12 часов работы. Помимо этого, складывалось руководство по быстрому началу работы, удлинители антенн для их выноса и патч-корд.

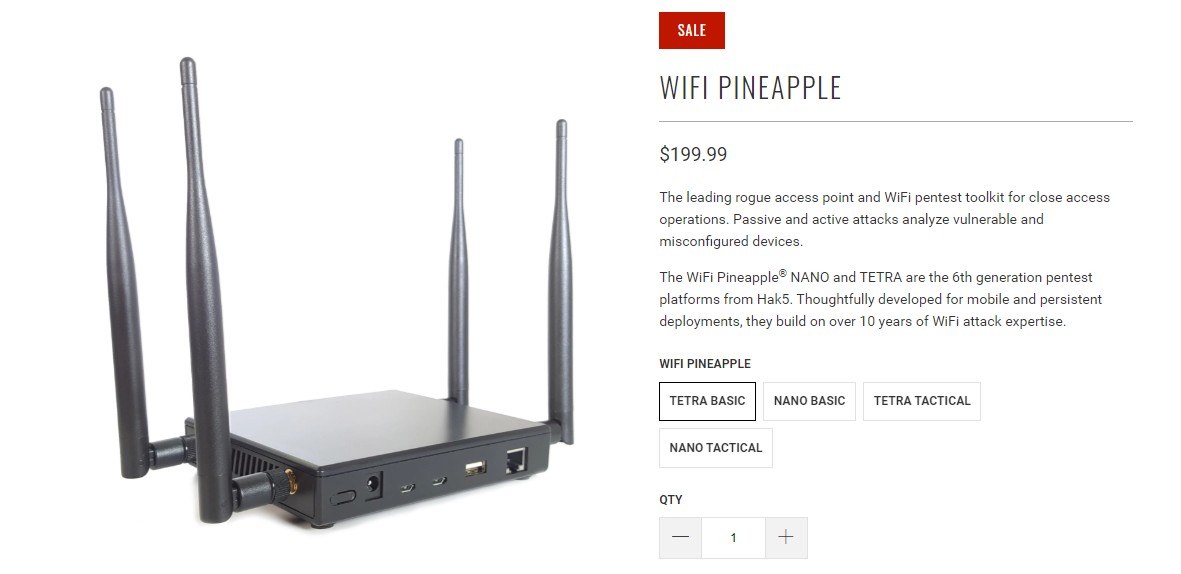

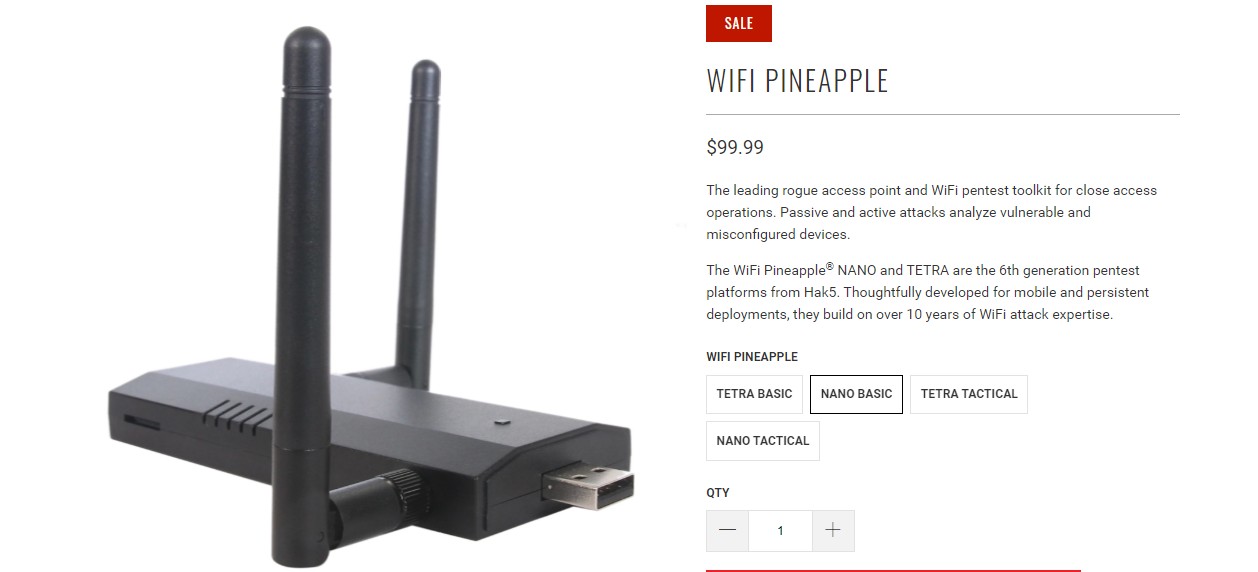

Сейчас старые WiFi Pineapple Nano и Tetra уже относятся к прошлому поколению и больше не являются актуальными моделями для покупки с нуля. На их место пришли более современные WiFi Pineapple Mark VII и WiFi Pineapple Enterprise. Mark VII – более компактный вариант для выездных задач, обучения и небольших проверок. Enterprise – более крупная модель для длительных развертываний, высокой нагрузки и корпоративных сценариев.

- WiFi Pineapple Mark VII – компактная модель для мобильного аудита, лабораторий, учебных задач и небольших проектов.

- WiFi Pineapple Enterprise – более мощная модель с несколькими радиомодулями, гигабитными портами и ориентацией на серьезные корпоративные проверки.

- WiFi Pineapple Nano и Tetra – старые устройства, которые еще можно встретить на руках, но покупать их как новое решение я бы уже не советовал.

Что изменилось по сравнению со старыми версиями? Главное – актуальная линейка стала больше похожа на современный инструмент для организованного аудита, а не на экспериментальную железку для энтузиастов. Появились более удобные сценарии настройки, обновленные прошивки, новые модули и более мощные аппаратные варианты. Но смысл остался прежним: устройство не заменяет знания специалиста, а только ускоряет часть типовых задач. Если у вас нет понимания Wi-Fi, диапазонов, каналов, WPA2/WPA3 и поведения клиентов, сначала лучше подтянуть теорию.

А еще старые Nano и Tetra имели «тактические» версии в модных подсумках и с аккумуляторами для автономной работы. Ниже просто оставлю картинки, дабы все встало на свои места:

Отличие старых моделей:

| Tetra | Nano | |

| Wi-Fi | 2,4 и 5 ГГц | Только 2,4 ГГц |

| Антенны | 4 шт., до 500 мВт | 2 шт., до 400 мВт |

| Порты | USB, Ethernet | USB, возможно подключение внешнего Ethernet |

| Память | 2 Гб NAND FLASH | Слот microSD |

| Питание | USB и DC | USB |

Эту таблицу я оставляю как историческую, потому что картинки и старые модели все еще могут попадаться на вторичке. Но если вы выбираете устройство сейчас, ориентироваться только на Nano и Tetra уже не стоит. Они могут быть полезны для коллекции, учебной лаборатории или повторения старых материалов, но с точки зрения актуальности лучше смотреть на Mark VII или Enterprise. Старое устройство может иметь ограничения по прошивке, модулям, скорости, диапазонам и поддержке.

Сравнение актуальных моделей

| Параметр | WiFi Pineapple Mark VII | WiFi Pineapple Enterprise |

| Назначение | Мобильный аудит, обучение, небольшие проверки | Корпоративный аудит, длительные развертывания, высокая нагрузка |

| Диапазоны | 2,4 ГГц, 5 ГГц через совместимый модуль/комплектацию | 2,4 и 5 ГГц |

| Радиомодули | Несколько выделенных радиомодулей под роли устройства | Больше радиомодулей для одновременных задач |

| Проводные порты | USB-C, Ethernet через комплектные или дополнительные варианты | Гигабитные Ethernet-порты, USB 3.0 и дополнительные интерфейсы |

| Питание | Ориентация на мобильную работу | Питание от сети, ориентация на стационарную работу |

| Кому подойдет | Энтузиасту, студенту, пентестеру на выезде | Команде ИБ, офису, лаборатории, длительным проверкам |

Если совсем по-простому, Mark VII – это «взял с собой и поехал на аудит», а Enterprise – «поставил в инфраструктуре и работаешь серьезнее». Но перед покупкой лучше смотреть не только на мощность, а на сценарий. Если вам нужно несколько раз в месяц проверить свои точки доступа, обучиться интерфейсу и собрать отчеты по небольшой сети, Enterprise может быть перебором. Если же задача корпоративная, с большим количеством клиентов, несколькими диапазонами и длительным мониторингом, младшая модель может быстро упереться в ограничения.

Покупка в России и на маркетплейсах. Такие устройства не относятся к массовым домашним роутерам, поэтому с покупкой, доставкой, гарантией и документами могут быть нюансы. На вторичке часто встречаются старые Nano/Tetra, а новые модели могут продаваться через зарубежные магазины или специализированных поставщиков. Перед оплатой проверяйте комплектацию, версию, состояние антенн, доступность обновлений и возможность официальной загрузки прошивок. Не берите устройство «с рук», если продавец не может показать, что оно загружается и не привязано к чужим настройкам.

Актуальные прошивки под конкретную модель

Как правильно использовать WiFi Pineapple

Главное правило – работаем только там, где имеем право работать. Это может быть ваша домашняя сеть, учебный стенд, лаборатория, сеть компании по договору или тестовый полигон. В нормальном пентесте всегда есть область работ: какие SSID проверяем, какие клиенты не трогаем, в какое время можно проводить тесты, какие методы разрешены, кому отправлять отчет и что делать при обнаружении проблемы.

Для домашней лаборатории можно собрать безопасный стенд: отдельный роутер, тестовый телефон, тестовый ноутбук и изолированная сеть без чужих устройств. Так вы спокойно изучите интерфейс, отчеты, фильтры, логи и поведение клиентов без риска задеть соседей. Это особенно важно в многоквартирном доме, где вокруг десятки чужих сетей. Если вам нужно разобраться с диапазонами и каналами, советую отдельно почитать про частоты Wi-Fi 2,4 и 5 ГГц.

- Определите область проверки: какие сети и устройства входят в тест.

- Включайте фильтры по SSID и MAC, чтобы не цеплять лишнее.

- Не собирайте чужие данные и не сохраняйте лишний трафик.

- Фиксируйте результаты в отчете простым языком: проблема, риск, пример, рекомендация.

- После теста возвращайте настройки сети в нормальное состояние.

Хороший пентест – это не шоу, а отчет. Ценность WiFi Pineapple не в том, чтобы красиво показать «как страшно жить», а в том, чтобы найти слабые места и объяснить, как их закрыть. Например: включить WPA2/WPA3, отключить WPS, разделить гостевую и основную сеть, обновить прошивки, убрать открытые сети, настроить корпоративную авторизацию. Если после проверки владелец сети понял, что исправить, значит инструмент использован правильно.

Как защититься от похожих сценариев

Если вы читаете эту статью не как пентестер, а как владелец домашней или офисной сети, то основные меры защиты достаточно простые. Не нужно бояться каждого устройства с антеннами, но и оставлять сеть «как поставили при подключении интернета» тоже не стоит. Большая часть проблем появляется из-за слабых паролей, открытых сетей, старого шифрования и привычки подключаться ко всему подряд.

- Используйте WPA2-Personal AES или WPA3-Personal, если все ваши устройства это поддерживают.

- Не используйте WEP, WPA TKIP и открытые сети для основной домашней сети.

- Отключите WPS, если не пользуетесь им постоянно.

- Поставьте длинный пароль Wi-Fi: не дату рождения, не номер телефона и не «12345678».

- Обновляйте прошивку роутера.

- Для гостей включайте отдельную гостевую сеть, а не раздавайте основной пароль.

- Не подключайтесь к незнакомым открытым сетям с телефона и ноутбука.

- Удаляйте из телефона старые публичные сети, которыми больше не пользуетесь.

Гостевая сеть особенно полезна дома и в небольшом офисе. Она отделяет телефоны гостей, умные лампочки, приставки и временные устройства от ваших компьютеров, NAS и рабочих папок. Даже если пароль от гостевой сети узнает лишний человек, он не должен получить доступ к основной локальной сети. По смыслу это близко к MBSSID, когда один роутер раздает несколько разных Wi-Fi сетей под разные задачи – подробнее можно почитать в статье про MBSSID на роутере.

Про скрытую сеть. Скрытие SSID не является настоящей защитой от специалиста. Такая сеть может не отображаться красиво в обычном списке Wi-Fi, но ее все равно можно обнаружить специализированными инструментами. Поэтому не надейтесь на «невидимое имя» как на главную меру безопасности. Гораздо важнее нормальное шифрование, сильный пароль, отключенный WPS и свежая прошивка роутера.

Что изменилось в актуальности методов

Когда появились первые WiFi Pineapple, многие устройства охотнее подключались к знакомым открытым сетям, а интернет был менее жестко привязан к HTTPS. Сейчас ситуация изменилась. Браузеры активнее защищают пользователей, сайты используют HTTPS по умолчанию, мобильные системы ограничивают лишнюю информацию в эфире, а современные сети чаще работают на WPA2 или WPA3. Поэтому часть старых историй про «перехват всего за пару кликов» уже стоит воспринимать осторожно.

Но расслабляться не стоит. В реальном мире до сих пор встречаются старые роутеры, забытые открытые сети, слабые пароли, устройства умного дома без обновлений и пользователи, которые подключаются к любой сети с похожим названием. Именно поэтому WiFi Pineapple и похожие инструменты все еще нужны специалистам: они показывают не только технические уязвимости, но и привычки людей. Если вы хотите глубже понять вопросы защиты домашней сети, посмотрите материал про скрытую Wi-Fi сеть и ее реальные ограничения.

Стоит ли покупать WiFi Pineapple

Если вы обычный пользователь и хотите просто улучшить домашний интернет, WiFi Pineapple вам не нужен. Лучше вложиться в хороший роутер, Mesh-систему, нормальную настройку Wi-Fi и защиту сети. Если вы учитесь информационной безопасности, занимаетесь пентестом, администрируете офисную сеть или строите лабораторию, устройство может быть полезным. Оно экономит время, дает удобный интерфейс и помогает наглядно показать проблемы в беспроводной инфраструктуре.

Я бы рассматривал покупку только в трех случаях. Первый – у вас есть понятная учебная цель и отдельный тестовый стенд. Второй – вы работаете в ИБ и понимаете, как оформляется разрешение на аудит. Третий – вы администратор и хотите проверить свою инфраструктуру перед тем, как это сделает кто-то другой. Во всех остальных сценариях проще и полезнее начать с базовой защиты роутера и понимания стандартов Wi-Fi, включая Wi-Fi 6 и более новые поколения.

Короткий FAQ

- WiFi Pineapple – это роутер или хакерская коробка? По железу он похож на роутер, но по назначению это специализированная платформа для аудита Wi-Fi. Использовать ее нужно только в своих сетях или в рамках разрешенного пентеста.

- Nano и Tetra еще актуальны? Как новые устройства для покупки – уже нет. Они относятся к старому поколению и больше подходят для старых материалов, лаборатории или вторичного рынка. Для свежей покупки лучше смотреть на Mark VII или Enterprise.

- Можно ли с помощью WiFi Pineapple взломать любой Wi-Fi? Нет. Это не универсальная кнопка «взломать». Современные сети с WPA2/WPA3, сильным паролем, отключенным WPS и обновленными устройствами защищены намного лучше, чем старые открытые сети.

- Нужно ли такое устройство для защиты домашней сети? Нет, обычному пользователю оно не нужно. Для дома важнее включить WPA2/WPA3, поставить сильный пароль, отключить WPS, обновить роутер и завести гостевую сеть.

- Можно ли использовать WiFi Pineapple в кафе или офисе без разрешения? Нельзя. Даже если вы «просто проверяете», чужая сеть и чужие устройства не являются вашим тестовым стендом. Для аудита нужно разрешение владельца сети и понятные рамки проверки.

- Что лучше: Mark VII или Enterprise? Mark VII больше подходит для мобильной работы и обучения. Enterprise – для более серьезных корпоративных проверок, длительного развертывания и высокой нагрузки.

На этом и закончим наш краткий обзор. Не поленитесь своим мнением и оставьте комментарии – вы действительно можете помочь кому-то!

Как всегда отличный обзор, спасибо

Вот как раз что-то подобное хочу купить, думаю теперь какой лучше

Хм, так и не понял, зачем они вообще нужны