Всем доброго времени суток! Давайте рассмотрим не только компьютерные вирусы, но также основные виды и признаки заражения. Пользователи компьютеров, смартфонов и планшетов постоянно сталкиваются с угрозой заражения вредоносным ПО.

При этом даже самая лучшая антивирусная программа, с постоянным обновлением баз, не может гарантировать 100% безопасность. Ежедневно в сети появляются тысячи новых вредоносных программ и новых схем обмана, где зловред маскируется под «полезную» утилиту, обновление, документ или даже предупреждение службы безопасности. Они атакуют как устройства самих пользователей, так и сайты. Итак, давайте разберемся – что такое компьютерные вирусы.

Сразу внесу важное уточнение, чтобы дальше не было путаницы. В обычной речи многие называют «вирусом» вообще любую заразу на компьютере или телефоне. На практике это не совсем так: вирус – это только один из подвидов вредоносного ПО, а кроме него есть трояны, черви, шпионские модули, программы-вымогатели, рекламные модули и бесфайловые угрозы. Для обычного пользователя разница важна по простой причине – поведение у них разное, а значит и признаки заражения, и способ удаления тоже могут отличаться.

Основные типы вирусов

Компьютерный вирус – разновидность вредоносных программ, устанавливающихся без согласия пользователей. После внедрения в систему приводит к ряду нежелательных последствий. Например, может передавать персональные данные, удалять файлы и целые папки, блокировать работу пользователя. Рассмотрим более подробно основные типы вирусов.

На сегодня под словом «вирусы» я бы также советовал понимать более широкую категорию – «вредоносное ПО». Это полезно и для поиска решения проблемы. Например, если у вас внезапно поменялась стартовая страница в браузере, сыпется реклама и открываются левые вкладки, то виноват может быть не классический вирус, а рекламный модуль, браузерный перехватчик или потенциально нежелательная программа. А если файлы вдруг перестали открываться и требуют оплату, то это уже больше похоже на вымогателя, а не на файловый вирус из старых учебников информатики.

Файловые вирусы

Самый старый и примитивный вид. Распространяется по всем исполняемым файлам. От пользователя к пользователю передаются через носители или электронную почту. При сильном распространении приводят к повреждениям операционной системы.

Сейчас такие угрозы уже не считаются самыми массовыми, но сам принцип никуда не исчез. Заражаться могут не только старые EXE-файлы, но и установщики, архивы с «активаторами», пиратские сборки программ, подозрительные вложения в письмах и исполняемые файлы с двойным расширением. Очень частая жизненная ситуация – человек скачал «бесплатную» программу с левого сайта, Windows показала предупреждение, он его проигнорировал, а потом получил целый набор проблем: от подмены ярлыков до установки скрытых модулей в автозагрузку.

Черви

Этот тип компьютерных вирусов нацелен на выполнение каких-то конкретных действий. Для распространения вмешательство человека им не нужно. Они самостоятельно проникают через электронную почту, программы для общения (типа Skype) или незащищенную сеть.

Иногда черви могут существовать на просматриваемых сайтах. Уязвимость браузера позволяет им проникать в любую систему. Очень часто они маскируются под популярные программы. Лучшая защита от червей регулярное обновление программного обеспечения.

Здесь я бы уточнил еще один момент. Червь чаще всего использует уязвимости в системе, сети или приложениях и умеет распространяться сам, без ручной установки на каждом устройстве. Именно поэтому такие угрозы особенно опасны в локальных сетях, где один зараженный компьютер может быстро потянуть за собой другие. Для дома это тоже актуально: если на роутере, ноутбуке или старом ПК давно не ставились обновления, то риск заметно выше.

Боты

Разновидность вредоносного программного обеспечения, которое направлено на автоматическое исполнение определенных операций. При заражении одним и тем же ботом создается целая сеть. В дальнейшем она будет использоваться:

- Для удаленного управления.

- Рассылки спама и вредоносных программ.

- DDoS-атак одного компьютера или целой сети.

Проще говоря, зараженное устройство превращают в «послушного исполнителя». Владелец может вообще не замечать проблемы, а компьютер, роутер или даже Android-смартфон в это время участвует в рассылке спама, подборе паролей, накрутке трафика или атаках на чужие сайты. Иногда единственный внешний симптом – повышенная нагрузка на сеть, нагрев устройства и слишком активная работа процессора даже тогда, когда вы сами ничего тяжелого не запускали.

Рекламное ПО

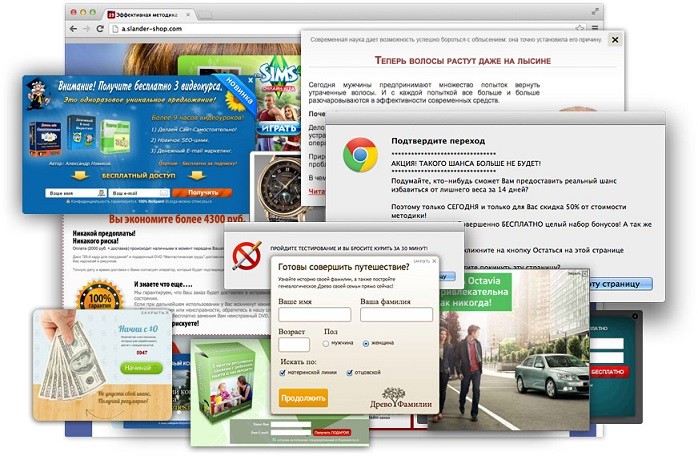

Вид компьютерных вирусов, специализирующийся на доставке рекламных объявлений. Чаще всего пользователь как обычно открывает страницу, и тут на него обрушивается целый поток баннеров и всплывающих окон, которые время от времени перенаправляют его на другие сайты.

В систему такие вирусы проникают при установке приложений. Большинство их относительно безвредно, но некоторые дополнительно собирают различную информацию. Например, о местонахождении или истории посещений и покупок.

На практике рекламное ПО далеко не всегда является «вирусом» в строгом смысле слова. Очень часто это потенциально нежелательная программа, которую человек сам разрешил поставить, не заметив галочку в установщике. Но расслабляться из-за этого не стоит: такое ПО умеет менять поисковую систему, домашнюю страницу, прокси-настройки, добавлять расширения в браузер и собирать историю посещений. Если у вас браузер сам открывает рекламу, советую отдельно почитать, что делать, если браузер сам открывает рекламу, а если всплывающие окна лезут из уведомлений, поможет инструкция, как убрать рекламу в правом нижнем углу экрана.

Руткиты

Группа специальных программ, позволяющая получить удаленный доступ к компьютеру. Аналогичное программное обеспечение используют IT-специалисты для дистанционного устранения проблем.

После активации Руткит прописывается в системе, внося правки в реестр и устанавливая дополнительные компоненты. С его помощью хакер может похитить: логины и пароли, данные банковских карт, документы и переписку.

Тут нужна важная поправка. Руткит ценен не столько сам по себе, сколько как средство скрыть присутствие другой заразы и закрепиться в системе как можно глубже. Такие модули могут запускаться очень рано, подменять системные процессы, прятать файлы и мешать обнаружению. Именно поэтому заражение руткитом иногда выглядит странно: антивирус выключается, системные инструменты ведут себя нестабильно, а пользователь видит лишь косвенные симптомы и не может понять, откуда они берутся.

Особенно неприятны руткиты и загрузочные модификации тем, что они могут стартовать еще до полной загрузки системы. Из-за этого обычная быстрая проверка не всегда находит проблему с первого раза. Если есть серьезные подозрения, лучше запускать не только стандартное, но и офлайн-сканирование защитником Windows или проверочной утилитой с чистой флешки.

Кейлоггеры

Название переводится как «клавиатурный шпион». Могут существовать отдельно, но чаще всего являются компонентом какой-то вредоносной программы. Позволяют регистрировать различные действия пользователя.

Например, нажатия клавиш или движение мыши. Также могут делать снимки экрана и копировать содержимое буфера обмена. Установка кейлоггера позволяет получить доступ к авторизационным данным, паролям и другой информации.

На практике кейлоггер редко ограничивается только клавиатурой. Современные варианты нередко снимают скриншоты в момент входа в аккаунты, перехватывают данные из буфера обмена и отслеживают поведение в браузере. Если после входа в почту, банк или соцсети вы замечаете подозрительные входы, новые устройства в аккаунте или попытки сброса пароля, то проблема может быть уже не только в сайте, но и в зараженном устройстве. В такой ситуации пароли лучше менять только с чистого устройства, а не с того же самого ноутбука, который вызывает подозрения.

Шпионское ПО

Шпионское ПО или spyware предназначено для скрытого сбора информации о пользователе. Оно может отслеживать историю браузера, поисковые запросы, местоположение, содержимое переписки, список установленных программ и другие данные, которые затем уходят на сторону злоумышленников.

Для обычного человека опасность здесь в том, что заражение может долго ничем не выдавать себя. Компьютер не обязательно сразу «тормозит» или показывает красные окна с угрозами. Иногда симптомы совсем бытовые: начались странные рекомендации и реклама, внезапно пришел код входа, который вы не запрашивали, друзьям пошли сообщения не от вас, а в аккаунтах появились незнакомые сеансы. Отдельно стоит помнить, что на iPhone и iPad фальшивые «обнаружены вирусы» в браузере чаще оказываются не реальным сканированием устройства, а обычным пугающим сайтом или мошенническим предупреждением.

Трояны

Трояны – вирусы компьютерные, и не только, так как могут проявляться и на других устройствах. Также могут заражать планшеты и смартфоны. Маскируются под различные файлы или программное обеспечение. Поэтому не всегда обнаруживаются антивирусами. Список троянов достаточно обширен. Среди них существуют программы как для непосредственного шпионажа, так и такие, которые способны нанести ущерб системе.

Если говорить совсем простыми словами, троян – это программа-обманка. Она не обязана сама размножаться как классический вирус, ее задача – убедить пользователя запустить ее добровольно. Отсюда и самые частые сценарии заражения: «документ от курьера», «патч для игры», «программа для ускорения интернета», «генератор ключей», «видеокодек», «обновление браузера». Именно трояны часто становятся первой ступенью для дальнейшей установки шпионских модулей, руткитов, майнеров или вымогателей.

Бесфайловые угрозы

Это уже более современный тип атак, когда вредоносный код старается работать не как обычный файл на диске, а через память, системные скрипты, командные интерпретаторы и встроенные механизмы Windows. За счет этого такую активность бывает сложнее заметить и сложнее удалить обычными способами.

Для обычного пользователя это важно вот почему: отсутствие подозрительного EXE-файла еще не означает, что все чисто. Иногда заражение происходит через уязвимость, вредоносный скрипт на сайте, документ с опасным содержимым или через уже скомпрометированную программу. Поэтому правило «я ничего не устанавливал, значит вируса нет» на сегодня уже не работает так уверенно, как раньше.

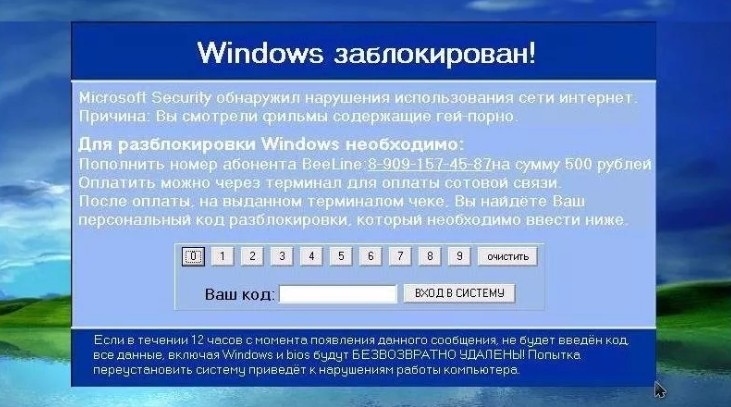

Вымогатели

Современный вид вредоносного ПО. Полностью блокирует доступ к системе. Чаще всего выглядит как баннер с требованием перечислить деньги на номер телефона. Распространение компьютерных вирусов вымогателей происходит через массовую рассылку исполняемых файлов, а также при скачивании контента с непроверенных ресурсов.

Эта часть статьи особенно нуждается в обновлении. На сегодня вымогатели чаще всего не просто показывают баннер, а шифруют файлы, после чего требуют оплату за ключ расшифровки. Более того, некоторые группы сперва крадут документы и только потом шифруют данные, чтобы давить на жертву двойным шантажом. Поэтому главная защита тут – не надежда «если что, просто закрою окно», а резервные копии, обновленная система, осторожность с письмами и запрет на запуск подозрительных вложений.

Виды заражаемых объектов

Мы рассмотрели краткие характеристики самых распространенных вредоносных программ. Но кроме них существуют и другие виды. Например, FAT вирус, который специализируется на атаке таблиц размещения файлов. Предотвратить их проникновение в систему поможет регулярное обновление баз антивирусных программ.

Здесь тоже есть смысл добавить немного современного контекста. Классические FAT-вирусы и похожие старые техники полезно знать хотя бы для общего понимания, но в реальной жизни обычный пользователь чаще сталкивается не с ними, а с зараженными документами, скриптами, браузерными расширениями, вредоносными установщиками и заражением через уязвимости. То есть атакуется уже не только «файл на диске», но и сам путь запуска, доверие пользователя и слабые места в программах.

В зависимости от типа и принципа действия вирусы могут заражать следующие объекты:

- Файлы – как системные, так и пользовательские.

- Загрузочный сектор и компоненты запуска системы – в этом случае вредоносный код старается активироваться еще до полной загрузки ОС. Это не то же самое, что обычная автозагрузка программ, хотя для пользователя внешне проблема может выглядеть похоже.

- Макрокоманды – страдают документы, созданные через Microsoft Office и другие программы, использующие макрокоманды.

- Браузеры, расширения, скриптовые среды и память – это относится к рекламным модулям, перехватчикам браузера и бесфайловым угрозам.

Макросы заслуживают отдельного пояснения. Многие думают, что документ Word или Excel по определению безопаснее обычной программы, но это не всегда так. Если файл предлагает срочно нажать «Разрешить содержимое» или включить макросы ради просмотра счета, акта, резюме или таблицы, это уже повод остановиться и проверить источник. Для обычной работы документу чаще всего не нужны никакие макросы, а включать их стоит только тогда, когда вы точно понимаете, что это за файл и кто его прислал.

Если вы часто получаете документы по почте, выработайте привычку сначала смотреть на отправителя, тему письма и реальное расширение файла. Файл «invoice.pdf.exe» или архив с паролем от неизвестного человека – это классическая ловушка. Отдельно проверяйте флешки и внешние диски: по теме у нас есть инструкция, как проверить флешку на вирусы.

Признаки заражения

Большинство вирусных программ не оставляет явных следов. Заметить их наличие, согласно основам информатики, можно по следующим признакам:

- Снижение производительности – программы «тормозят», а загрузка окон происходит медленнее.

- В браузере появляется другая домашняя страница.

- Уменьшается объем доступной оперативной памяти.

- Постоянно появляются системные ошибки.

- Компьютер долго включается или выключается.

- Возрастает частота обращений к жесткому диску. Индикатор на системном блоке начинает мигать как будто используется программа.

Я бы добавил к этому списку еще несколько очень показательных признаков, которые на практике встречаются не реже. Например, неожиданно появляются новые программы, расширения браузера, значки на рабочем столе или процессы в автозагрузке, которые вы точно не ставили. Также тревожный сигнал – когда отключается антивирус, не открываются сайты обновлений, сам по себе включается прокси, браузер перенаправляет на странные страницы, а в аккаунтах начинают фиксироваться подозрительные входы. Если у вас Windows, имеет смысл сразу проверить встроенную защиту – вот отдельная инструкция, как включить защитник Windows.

На телефонах и планшетах признаки немного отличаются. Там чаще обращают на себя внимание резкое падение заряда, нагрев без причины, необычный расход мобильного интернета, самопроизвольное появление рекламы поверх приложений, запросы на опасные разрешения и приложения, которые вы не устанавливали. На Android это особенно актуально после установки APK из неизвестных источников, а на iPhone и iPad чаще встречаются фальшивые тревожные страницы в браузере, сомнительные профили управления, подписки и кража сессий, а не «классический вирус» в понимании старых ПК.

Если после подозрительного письма, сайта или установки программы у вас вдруг начали шифроваться файлы, исчез доступ к документам, а на экране появилось требование оплаты – не спешите переводить деньги и не перезагружайте систему бездумно много раз. Сначала отключите устройство от интернета и локальной сети, чтобы вредоносная активность не пошла дальше. Потом уже переходите к диагностике и сохранению важных данных.

При подозрениях на заражение необходимо как можно скорее произвести проверку системы. Некоторые вирусы могут привести к необратимым повреждениям как самой системы, так и компонентов компьютера.

Если вам нужен практический сценарий без лишней теории, начните с диагностики. Сначала выполните полное сканирование системы, потом проверьте автозагрузку, расширения браузера и последние установленные программы. По шагам это уже разобрано в материалах как проверить компьютер на вирусы и как очистить компьютер от вирусов. Такой порядок обычно намного полезнее, чем хаотично ставить сразу пять антивирусов подряд.

Что делать при подозрении на заражение

Ниже дам короткий, но рабочий порядок действий. Он подходит для большинства бытовых ситуаций, когда вы видите рекламу, тормоза, перенаправления в браузере, неизвестные программы или странную активность аккаунтов.

- Отключите интернет. Если речь о ПК – временно выключите Wi-Fi или вытащите сетевой кабель. На телефоне включите авиарежим. Это простое действие нередко мешает зловреду догружать дополнительные модули и отправлять данные наружу.

- Не вводите пароли и данные карты. Пока устройство вызывает подозрения, не входите с него в банк, почту, маркетплейсы и рабочие сервисы. Если нужно срочно сменить пароль, делайте это с другого, чистого устройства.

- Проверьте последние изменения. Вспомните, что происходило прямо перед проблемой: открывали письмо, ставили программу, запускали «активатор», подключали флешку, разрешали уведомления сайту, устанавливали расширение браузера. Такой «след» часто и приводит к причине быстрее любого сканера.

Для Windows: откройте «Безопасность Windows» – «Защита от вирусов и угроз» – «Параметры сканирования» и запустите полное сканирование. Если подозрения сильные, после него имеет смысл запустить автономную или офлайн-проверку, если она доступна в вашей версии системы. Затем откройте «Диспетчер задач» – вкладка «Автозагрузка» и отключите все подозрительное, что вы не устанавливали сами. После этого посмотрите расширения браузера, прокси и домашнюю страницу.

Для Android: откройте Google Play – значок профиля – Play Защита и запустите проверку. Затем зайдите в «Настройки» – «Приложения», отсортируйте программы по дате установки и удалите все, чему не доверяете. Отдельно проверьте, не выданы ли подозрительному приложению права на «Специальные возможности», доступ к уведомлениям, установку поверх других окон и роль администратора устройства. Если проблема началась после APK-файла со стороны, временно откажитесь от установки приложений из неизвестных источников.

Для iPhone и iPad: если вы увидели в браузере крикливое сообщение «устройство заражено», не звоните по указанным номерам и ничего не скачивайте. Закройте страницу, затем очистите историю и данные Safari через «Настройки» – «Приложения» – «Safari» – «Очистить историю и данные сайтов». После этого проверьте «Настройки» – «Основные» – «VPN и управление устройством»: если там есть незнакомый профиль, его стоит внимательно проверить и удалить. Также посмотрите список установленных приложений и подписок, а пароль Apple Account лучше поменять уже с чистого устройства, если были подозрительные входы.

Для Linux: обновите систему и пакеты штатным способом вашего дистрибутива, проверьте недавно добавленные репозитории, службы автозапуска, планировщик заданий и необычные процессы. На настольном Linux вредоносное ПО встречается реже, чем на Windows, но опасность все равно есть – особенно при запуске сомнительных скриптов с правами sudo, установке пакетов из случайных источников и использовании устаревших веб-приложений. Если вы понимаете, что запускали что-то подозрительное от root, лучше не ограничиваться одной проверкой, а пересмотреть и учетные данные, и ключи доступа, и последние системные изменения.

Главная мысль простая: сначала изолируем устройство, потом проверяем, потом уже лечим. Самая частая ошибка – продолжать пользоваться зараженным устройством как ни в чем не бывало, входить в почту, мессенджеры и банк, а уже потом вспоминать про проверку. Из-за этого вред бывает не только на самом компьютере, но и в аккаунтах.

Как снизить риск заражения

- Не скачивайте программы, драйверы и «ускорители» с сомнительных сайтов.

- Не открывайте вложения из писем, если отправитель вызывает хоть малейшие сомнения.

- Не включайте макросы в документах без полной уверенности в их происхождении.

- Регулярно обновляйте Windows, Android, браузеры и офисные программы.

- Держите включенной встроенную защиту и проверку потенциально нежелательных приложений.

- Не ставьте лишние расширения в браузер и периодически пересматривайте уже установленные.

- Делайте резервные копии важных файлов хотя бы на внешний диск или в облако.

От себя добавлю еще одну простую мысль. Большая часть бытовых заражений происходит не из-за «суперхакеров», а из-за спешки: кто-то жмет на первое всплывающее окно, разрешает все подряд, скачивает программу «с любого сайта» или отключает защиту ради установки сомнительной игры. Поэтому базовая цифровая гигиена часто важнее, чем поиск «самого мощного антивируса». Если вы спокойно проверяете, что именно запускаете, уже этим вы сильно снижаете риск.

FAQ

Антивирус гарантирует полную защиту?

Нет. Он сильно снижает риск, но не может дать 100% гарантию. Особенно если пользователь сам запускает подозрительный файл, отключает защиту или подтверждает опасные действия.

Можно ли заразиться просто через сайт?

В отдельных случаях да – например, через опасный скрипт, уязвимость браузера, поддельное расширение или обман с загрузкой файла. Но на практике чаще срабатывает именно социальная инженерия, когда человека подталкивают самому нажать «Скачать», «Разрешить», «Установить» или «Позвонить в поддержку».

Почему компьютер тормозит, но антивирус ничего не находит?

Потому что причина может быть не только в вирусе. Это может быть рекламный модуль, проблемное расширение, перегруженная автозагрузка, нехватка памяти, битый диск или банально слишком тяжелые программы в фоне. То есть сначала смотрим на симптомы, а потом уже делаем вывод.

Нужно ли платить вымогателям?

Я бы этого не советовал. Оплата не гарантирует расшифровку файлов и не отменяет тот факт, что данные уже могли украсть. Намного правильнее заранее держать резервные копии и как можно быстрее изолировать зараженное устройство.

Ну что товарищи, просто надо всегда иметь на компе антивирус.

Спасибо вам, помогли написать реферат в школу

Да много этих самых вирусов. А проблема в том, что их с каждым днем все больше. Вот так вот!