Привет! В этой статье мы поговорим про перехват паролеи через Wi-Fi. Никаких мифических единорогов и прочеи школьнои фантазии – только по фактам и с упором на личную безопасность. Надеюсь, эту статью читают взрослые люди – так что никаких глупостеи!

Наш портал не пропагандирует взлом чужих сетеи и прочую хацкерную лабуду! Материал создан в целях прививания культуры личной информационной безопасности при пользовании общественными сетями. Будьте осторожны, берегите себя и своих близких!

- Немного теории – школьники пройдут мимо

- Что на самом деле могут перехватить в Wi-Fi

- Как защититься в общественном Wi-Fi

- Перед подключением

- Во время работы

- После использования

- Быстрые шаги для Windows, Android и iPhone

- Windows

- Android

- iPhone (iOS)

- Как понять, что вас пытаются перехватить

- Про «перехватчики», программы и легенды

- Физические устройства

- Linux

- FAQ – коротко для новичков

- Задать вопрос автору статьи

Немного теории – школьники пройдут мимо

Ребят, про школьников написал не случайно, пусть позлятся немного. Большая часть неграмотных вопросов к нашему порталу возникает именно у них. И большую часть ответов можно спокойно прочитать здесь же. Ну да ладно. Здесь ОЧЕНЬ КРАТКО разберем, как в принципе могут утекать данные в Wi-Fi сетях: открытая передача, файлы, куки, сессии, пароли и все, что там вам в голову взбредет собирать.

Вот основные 2 момента:

- Перехват возможен только внутри сети, к которой вы подключены (или к сети, которая выглядит как знакомая, но на деле является подделкой). Типовая схема называется MiTM – «человек посередине», когда трафик жертвы проходит через промежуточную точку. Снаружи это часто выглядит как «интернет вроде есть, но иногда подлагивает», «сайты странно открываются», «вылетают аккаунты».

- Большая часть нормальных сайтов шифрует трафик. Если у сайта HTTPS, то данные между браузером и сервером идут в зашифрованном виде. Простыми словами: даже если кто-то рядом «слушает» сеть, он не увидит ваш пароль как обычный текст. А вот попытки заставить человека принять «левый» сертификат или ввести пароль на поддельной странице – это уже совсем другая история, и там спасает не магия, а внимательность.

В научных забугорных IT-кругах процедуру анализа сетевого трафика называют «сниффингом» (от слова sniffing – разнюхивание). В нормальной жизни сниффинг используют админы для диагностики сети. Проблема начинается там, где кто-то делает это без согласия владельца сети или пользователей.

Что на самом деле могут перехватить в Wi-Fi

Тут важно не путать «страшилки» и реальность. На сегодня чаще всего воруют не «пароли из воздуха», а доступ – то есть сессионные токены, куки, или пытаются подсунуть поддельную страницу входа. Ниже – самые частые варианты, без лишней романтики.

- Пароли в открытом виде – только если сайт сам по себе небезопасный (без HTTPS) или если пользователь вручную согласился на опасное предупреждение браузера и продолжил работу «как ни в чем не бывало». На нормальных сервисах это редкость, но мелкие сайты и старые панели управления иногда до сих пор грешат.

- Куки и сессии – если где-то используется слабая настройка безопасности, или если устройство само отправляет часть запросов «по старинке». На практике это чаще проявляется так: вы вроде ничего не вводили, а аккаунт вдруг разлогинился, или вас постоянно выкидывает и просит вход заново.

- DNS-подмена – когда вместо нужного сайта вам подсовывают «похожий». Это не взлом HTTPS в лоб, а попытка обмануть человека. Поэтому я всегда говорю: смотрим на адрес, на замочек в браузере и не вводим пароли где попало.

- Нешифрованные протоколы и «служебный мусор» – старые приложения, камеры, принтеры, «умные» коробочки иногда общаются по сети без нормального шифрования. Вот там утечки бывают чаще, чем у браузера. Если вы любите подключать технику «на скорую руку», очень советую хотя бы раз прочитать базу про Wi-Fi: что такое Wi-Fi и как он работает.

Главное правило: если браузер показывает предупреждение о сертификате, конфиденциальности или «соединение не защищено» – не надо нажимать «Продолжить» на автомате. В общественных сетях это один из самых частых способов попасть в неприятности.

Как защититься в общественном Wi-Fi

Теперь самое полезное – что делать обычному человеку, чтобы не стать «жертвой Wi-Fi приключений». Я не буду писать «купи антивирус и молись». Дам простые шаги, которые реально работают.

Перед подключением

- Не подключайтесь к сетям без необходимости. Если вам нужно «просто посмотреть маршрут» – часто быстрее включить мобильный интернет на 2 минуты, чем потом восстанавливать доступы.

- Смотрите на название сети. У кафе может быть одна сеть, а вокруг часто висит пять похожих: «Cafe_Free», «Cafe_Free_5G», «CafeFreeVIP». Подделки обычно делают максимально похожими. Если сомневаетесь – спросите у персонала точное название.

- Отключите автоподключение. Это банально, но многие телефоны цепляются к знакомому имени сети автоматически, даже если рядом «поддельная» точка.

Во время работы

- Не вводите пароли и не заходите в банк, если видите хоть какие-то странности: предупреждение браузера, резкие переадресации, «введите пароль еще раз», «подтвердите учетку» на непонятной странице.

- Используйте VPN там, где это уместно. VPN не делает вас невидимкой, но он шифрует трафик между вашим устройством и сервером VPN. Это особенно полезно в открытых сетях. Главное – не ставьте «первый попавшийся бесплатный VPN», который сам выглядит как зло.

- Включите двухфакторную защиту на важных аккаунтах (почта, соцсети, банки). Даже если кто-то где-то подсмотрит пароль, без второго фактора ему будет гораздо сложнее.

- Не скачивайте файлы и не ставьте обновления из сомнительных мест. Если уж очень надо – делайте это через мобильный интернет.

После использования

- Забудьте сеть, если это одноразовая точка (кафе, вокзал, гостиница). Чем меньше «лишних» сетей в памяти – тем меньше шансов, что телефон подключится к ней автоматически потом.

- Если вводили пароль и потом стало тревожно – лучше сменить его, чем переживать. А если пароль был от Wi-Fi (домашнего) и вы его забыли, у нас есть нормальная статья без магии: что делать, если забыл пароль от Wi-Fi.

Быстрые шаги для Windows, Android и iPhone

Чтобы не было «вода водой», дам конкретику по системам. Это не про взлом, а про то, как закрыть базовые дыры у себя.

Windows

- Сделайте сеть «Общедоступной». Путь обычно такой: «Параметры» – «Сеть и Интернет» – ваш Wi-Fi – «Свойства» – «Профиль сети» – выбрать «Общедоступная». Тогда Windows меньше светит ваш компьютер в локалке.

- Отключите общий доступ (если он вдруг включен): «Панель управления» – «Центр управления сетями» – «Дополнительные параметры общего доступа» – выключаем обнаружение сети и общий доступ к файлам/принтерам для публичных сетей.

- Не выключайте брандмауэр. Это тот случай, когда «мешает» он обычно только тем, кто сам себе устроил проблему.

Android

- Отключите автоподключение к общественным сетям (в свойствах конкретной сети).

- Включите случайный MAC-адрес для Wi-Fi (обычно это режим «Случайный MAC» или «Private MAC» в свойствах сети). Это не спасает от всего, но усложняет слежку за устройством в публичных местах.

- Проверьте «Частный DNS». Иногда люди включают его ради «обхода» или рекламы, а потом удивляются, что страницы авторизации в транспорте не открываются. Если часто пользуетесь DNS настройками – держите под рукой нашу инструкцию: как настроить DNS (логика похожа на разных устройствах).

iPhone (iOS)

- Выключите «Автоподключение» для одноразовых сетей (в свойствах Wi-Fi сети).

- Оставьте включенным «Частный адрес Wi-Fi» (Private Address). Это аналог случайного MAC – полезно для приватности.

- Если сеть ведет себя странно – «Забыть эту сеть» и подключиться заново. Иногда это банально лечит проблемы с авторизацией и редиректами.

Как понять, что вас пытаются перехватить

Я не люблю паранойю, но люблю признаки. Вот несколько сигналов, на которые реально стоит обратить внимание:

- Браузер внезапно ругается на сертификат или конфиденциальность, хотя на этом сайте раньше все было нормально.

- Вас постоянно разлогинивает на сайтах, которые обычно «держат сессию» неделями.

- При попытке войти в аккаунт вас кидает на странную страницу с «подтвердите пароль», «введите номер», «срочно обновите доступ».

- Открываете один и тот же адрес, а каждый раз попадаете на разные «версии» страницы.

Если что-то из этого случилось – просто отключайтесь от Wi-Fi, включайте мобильный интернет и проверяйте важные аккаунты. Лучше потратить 10 минут на смену пароля, чем потом терять доступ. А еще полезно периодически сбрасывать настройки роутера и настраивать его заново, если дома начались странные чудеса – по теме есть отдельный гайд: как сбросить настройки роутера.

Про «перехватчики», программы и легенды

Раньше в интернете было модно искать «программу для перехвата паролеи». И да, существовали утилиты, которые автоматизировали часть атаки MiTM или показывали интересные куски трафика. Но важно понимать две вещи.

- Во-первых, в нормальном интернете с HTTPS «пароли пачками» вы не увидите. Поэтому любые обещания «перехватить пароль от соцсети за минуту» – это либо обман, либо ставка на человеческую ошибку.

- Во-вторых, даже если кто-то и пытается делать гадости, чаще всего цель – не «взломать Wi-Fi», а получить доступ к вашим аккаунтам через фишинг, подмену DNS, или через украденную сессию. То есть борьба начинается не с «антихакерских кнопок», а с вашей внимательности.

В целях безопасности я не размещаю здесь пошаговые инструкции по атакам и не даю ссылок на утилиты, которые могут использоваться во вред. Зато даю рабочие шаги по защите – это полезнее для 99% читателей.

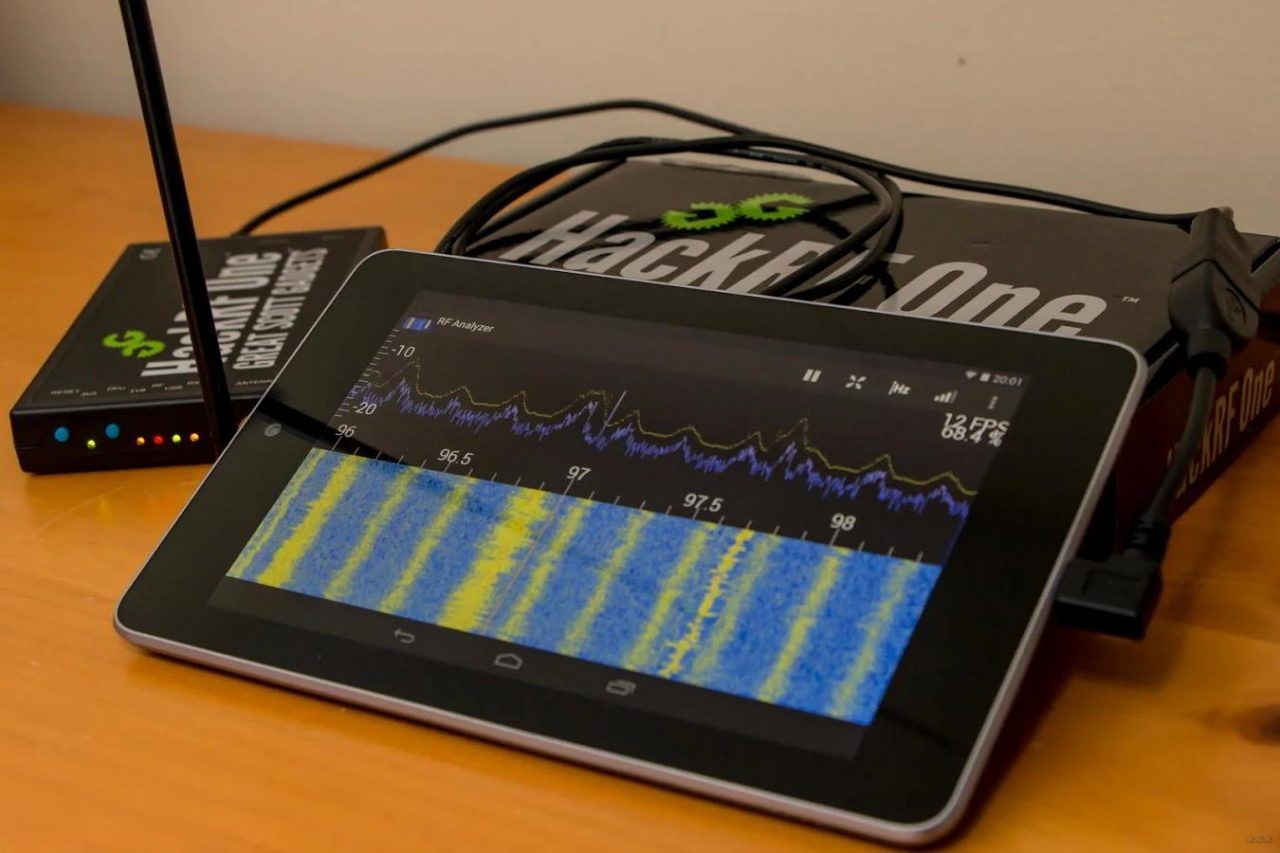

Физические устройства

Иногда спрашивают: «А есть ли железки, которые могут перехватывать Wi-Fi?» В общем виде – да, существует оборудование для анализа радиочастот, диагностики связи и тестирования. Но это уже взрослый уровень: нужны знания, правовые основания и четкая цель (например, отладка связи на объекте).

И тут важный момент: не путайте «анализ сигнала» и «взлом». Первое – нормальная инженерная работа, второе – уголовная романтика, которая обычно плохо заканчивается.

Linux

В мире безопасности Linux любят не за «магические взломы», а за удобство диагностики. Есть набор утилит для анализа сети, проверки маршрутизации, просмотра DNS, проверки сертификатов и так далее. Если вы хотите научиться защищаться, начните с простого: разберите свою домашнюю сеть, отключите WPS на роутере, поставьте нормальный пароль и выберите менее забитый канал.

Кстати, про каналы Wi-Fi – это не только про скорость, но и про стабильность. Если дома куча соседских сетей и все друг друга душат, иногда помогает банальная смена канала: как поменять канал Wi-Fi на роутере.

FAQ – коротко для новичков

Реально ли «перехватить пароль» в кафе?

Если говорить честно – чаще всего нет, потому что сайты используют HTTPS. Реальная опасность обычно в другом: поддельная сеть, поддельная страница входа, или вы сами нажали «продолжить, несмотря на предупреждение».

VPN помогает?

VPN полезен в открытых сетях, потому что шифрует трафик между вами и сервером VPN. Но VPN не отменяет здравый смысл: если вы вводите пароль на поддельном сайте, VPN не спасет. Сначала смотрим на адрес и замочек, потом вводим данные.

Что самое важное для защиты?

Три вещи: не игнорировать предупреждения браузера, включить двухфакторную защиту на важных аккаунтах и не хранить «один пароль на все». Это дает больше пользы, чем любые «антихакерские» приложения.

А дома меня могут перехватить?

Если у вас нормальный пароль Wi-Fi, WPA2/WPA3, отключен WPS и обновлена прошивка роутера – шанс сильно ниже. Домашние проблемы чаще идут не от «сниффинга», а от слабых паролей, старых настроек и случайных гостей в сети.

За сим заканчиваю. Как видите – даже сейчас и даже при шифровании возможны утечки данных, но почти всегда они завязаны на человеческий фактор. Будьте бдительны в открытых сетях, думайте головой и не превращайте интернет в лотерею. Всем хорошего дня!

За видосик и статейку благодарствую)

Да уж, не все так просто как казалось в самом начале

Я так ничего и не понял

Притащу ноут в школу и опробую

Проект WiFIGid настоятельно не рекомендует это делать. Применять исключительно для личной безопасности своей сети.

Да и школы сейчас закрыты)

У нас в школе учителя таким занимаются . хотя пытаются чательно скрыть

Вряд ли у них есть время на это.

Всё понятно, без лишних слов, автору спасибо